Il existe plusieurs causes d’échec de DMARC. Pour vous assurer que vos courriels sont correctement authentifiés et que votre domaine est protégé contre la cybercriminalité telle que l’usurpation d’identité, il est essentiel de comprendre les causes de l’échec de l’authentification DMARC.

En matière de cyber-attaques, l’année 2021 a montré à quel point les entreprises du monde entier sont mal préparées. Bien que Google fasse de son mieux pour bloquer plus de 100 millions de spams chaque jour, les entreprises ont perdu des millions de dollars en pertes financières à cause de la cybercriminalité.

Le spam se présente sous toutes les formes et toutes les tailles, alors pourquoi sommes-nous si préoccupés par l’authentification des e-mails par DMARC ?

94 % de tous les logiciels malveillants sont téléchargés sur un ordinateur par courrier électronique, et la majorité des gens ne sont pas capables de faire la différence entre un courrier électronique de phishing bien conçu et des messages légitimes. DMARC, ainsi que SPF et DKIM, vous aide à contrôler qui envoie des messages à partir de votre domaine de messagerie et protège vos clients contre le phishing, l’usurpation d’identité et autres escroqueries par e-mail.

Alors que tant d’organisations sont passées au travail à distance, 2022 ne prévoit pas de diminution des cyberattaques.

Cet article vous montrera comment éviter l’échec de DMARC et améliorer la cybersécurité de votre entreprise.

POURQUOI MES E-MAILS SONT-ILS BLOQUÉS PAR GMAIL ?

Sommaire

Comment fonctionne DMARC ?

La norme DMARC (Domain-based Message Authentication, Reporting & Conformance) est utilisée pour 3 raisons :

- DMARC vous permet de voir quels expéditeurs d’e-mails se font passer pour vous et aide à prévenir les attaques par usurpation.

- Votre enregistrement DMARC indique aux serveurs de réception (AOL, Outlook, Yahoo ! Mail, Gmail et autres fournisseurs de services Internet) comment traiter les messages qui ne passent pas les contrôles DMARC : les envoyer dans le dossier spam ou les bloquer complètement.

- DMARC améliore la délivrabilité de vos courriels en montrant aux destinataires que vous êtes un expéditeur fiable dont les courriels sont authentifiés.

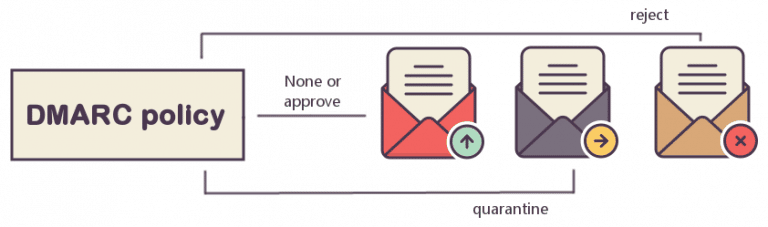

Voici un diagramme qui vous montre comment fonctionne DMARC :

- Un diagramme montrant le fonctionnement de DMARC

- Options de la politique DMARC

DMARC est une troisième couche de protection (après SPF et DKIM), qui a été introduite il y a 9 ans. Malgré cela, un nombre important d’entreprises dans le monde ne mettent pas en œuvre DMARC, et la plupart de celles qui le font n’adoptent qu’une politique p=none.

Votre enregistrement DMARC est-il correctement configuré ?

Ce graphique montre les politiques actives d’enregistrement DMARC utilisées dans le monde entier :

Répartition des politiques d’enregistrements DMARC actifs en comparaison de 2019 et 2020.

Comme vous pouvez le voir sur le graphique ci-dessus, la majorité des entreprises qui vont de l’avant avec l’adoption de DMARC ne vont que jusqu’à la politique p=none. Malheureusement, cette politique DMARC n’est nécessaire que dans les premiers stades de la mise en œuvre et ne permet pas de se défendre contre les cyberattaques.

En savoir plus sur les politiques DMARC : Qu’est-ce que DMARC : Sécurité du courrier électronique avec DMARC, SPF et DKIM

Alors, qu’est-ce qui empêche les entreprises d’appliquer pleinement l’authentification DMARC ?

Quelles sont les causes des échecs DMARC ?

En théorie, pour éviter l’échec de DMARC et garantir que vos e-mails sont conformes à DMARC, il vous suffit de mettre en œuvre SPF, DKIM et DMARC. Vous devez également vous assurer que SPF et DKIM s’alignent lors de la vérification de l’authentification et voilà ! Cela semble assez simple, non ?

Mais en réalité, il existe un certain nombre d’obstacles sur le chemin qui peuvent faire échouer votre message DMARC :

Le message échoue à l’authentification DMARC à cause de l’authentification SPF

Afin d’être conforme à la norme DMARC, il est important que vous définissiez dans votre enregistrement SPF les adresses IP qui enverront des e-mails au nom du propriétaire du domaine avant d’envoyer votre première campagne d’e-mailing. Vous pouvez le faire en incluant un nom d’enregistrement TXT dans l’enregistrement DNS de votre domaine.

Si vous n’êtes pas sûr de la façon de procéder, contactez votre fournisseur DNS ou lisez : Comment créer un enregistrement SPF et l’optimiser

DMARC effectuera un contrôle SPF pour vérifier si la source d’envoi est autorisée à envoyer des messages.

Limite de 10 recherches DNS pour le SPF

Si votre enregistrement SPF dépasse la limite de 10 consultations du DNS, l’authentification SPF du courrier électronique émet une erreur permanente indiquant « trop de consultations du DNS ». DMARC considère cela comme un échec.

Par conséquent, lorsque votre enregistrement SPF atteint cette limite et que DKIM échoue également, vos e-mails échouent à l’authentification DMARC, ce qui signifie que vos e-mails ne sont pas correctement authentifiés et risquent de ne pas atteindre la boîte de réception.

Aucune authentification DKIM ne peut faire échouer DMARC

Il est tout aussi important de configurer l’authentification DKIM avant d’envoyer votre première campagne de courrier électronique.

Une autre raison pour laquelle votre message peut échouer à DMARC est que vous n’avez pas créé de signature DKIM pour votre domaine. Dans ce cas, votre fournisseur de services de messagerie crée une signature DKIM par défaut pour les messages sortants qui ne correspond pas au nom de domaine figurant dans votre adresse d’en-tête From.

Les serveurs de messagerie de vos destinataires effectueront des contrôles DMARC et DKIM et ne vérifieront pas que les deux domaines correspondent. Par conséquent, les contrôles DKIM et DMARC échoueront pour votre message.

Échec de DMARC à cause des e-mails transférés

SPF est le protocole le plus ancien, introduit en 2000, et il présente un certain nombre d’inconvénients. L’un d’eux est l’incapacité de passer les contrôles d’authentification après le transfert des messages électroniques.

Si votre message échoue à DMARC, c’est peut-être parce qu’il a été transféré après l’envoi de votre campagne de courrier électronique.

SPF et DKIM doivent être alignés pour éviter l’échec de DMARC

Une fois que vous avez mis en place SPF et DKIM (DomainKeys Identified Mail) pour votre domaine, l’authentification DMARC vérifie l’alignement du domaine pour que DMARC passe.

Qu’est-ce que cela signifie ? Soit SPF (inscrit dans votre enregistrement SPF dans le DNS de votre domaine), soit DKIM (le nom de domaine signé avec votre signature DKIM) doit être le même que le domaine dans l’adresse de l’en-tête From. Toutefois, nombreux sont ceux qui soutiennent que la meilleure pratique est d’essayer de s’aligner à la fois sur l’adresse SPF et la signature DKIM, sinon vous risquez de voir des pics de taux de rebond.

Comment savoir si votre message a échoué au test DMARC ?

Nous n’avons mentionné que quelques-uns des obstacles purement techniques qui peuvent faire échouer votre message à DMARC.

SPF, DKIM et DMARC ont été créés sous la forme de simples enregistrements TXT dans le DNS de votre domaine, ce qui est très pratique. Toute erreur peut entraîner des échecs, que vous appliquiez la politique de « quarantaine » ou de « rejet ».

Nous répétons qu’il est essentiel de savoir quand vos messages échouent au test DMARC.

Avec un DMARC défaillant ou une politique incorrecte, vous courez le risque que vos campagnes de marketing par courriel et d’autres messages légitimes soient bloqués ou se retrouvent dans un dossier de spam. Pour les grandes entreprises, l’interruption d’une importante communication par courrier électronique peut entraîner des pertes financières considérables ainsi qu’une réputation ternie.

L’absence de ces importantes méthodes d’authentification des e-mails fait également de vous une cible pour les usurpateurs qui tentent d’envoyer des spams avec votre nom de domaine.

Outre la vérification de l’en-tête de vos messages pour voir s’ils passent les contrôles DMARC, vous pouvez utiliser des outils d’analyse des rapports DMARC pour vous informer immédiatement de tout problème concernant votre enregistrement DMARC, l’authentification des e-mails et le trafic des e-mails.

Des outils pour vous aider à reconnaître les échecs DMARC

Même si votre entreprise passe par la première étape de l’authentification DMARC des e-mails avec une politique « none », vous commencerez à recevoir de nombreuses données sur le trafic de votre domaine.

Les rapports d’expertise DMARC n’ont pas été créés pour être facilement lisibles par des humains ; ils sont au format XML. En outre, une entreprise reçoit un rapport pour chaque serveur auquel elle envoie un message électronique. Plus vous envoyez d’e-mails, plus vous recevez de rapports DMARC. Le nombre de rapports peut donc atteindre des milliers chaque jour.

Dans ce cas, il est fortement recommandé d’utiliser un analyseur de rapports DMARC pour collecter, analyser et stocker ces rapports.

Commencez à utiliser l’analyseur DMARC de GlockApps dès aujourd’hui avec 10 000 messages DMARC gratuits par mois et un nombre illimité de domaines. Nous vous aiderons dans votre voyage DMARC avec notre équipe de soutien, nos guides et nos analyses approfondies.

Conclusion

Compte tenu de tout cela, pouvons-nous excuser les entreprises qui laissent leurs domaines sans protection ? Bien sûr que non.

La configuration de votre enregistrement DMARC est tout aussi importante que la définition d’un domaine légitime autorisé dans votre enregistrement SPF TXT et la configuration de votre clé DKIM. L’application de ces trois protocoles est la meilleure façon d’authentifier vos e-mails.

Ne pas protéger la réputation de votre domaine peut entraîner des jours ou des semaines d’atteinte à la marque, des courriers électroniques professionnels compromis, des identifiants volés et des pertes financières potentiellement importantes.

Bien que DMARC ne soit pas une solution parfaite, c’est la meilleure protection que l’on puisse acquérir pour ses domaines professionnels. Au final, tout le monde bénéficiera de l’envoi d’e-mails identifiés comme légitimes.

Merci, j’ai pu résoudre mon problème sur DMARC.